Informationssicherheit

(ISMS | NIS2 | DORA | TISAX | KRITIS)

Informationssicherheit als Fundament moderner Unternehmensführung

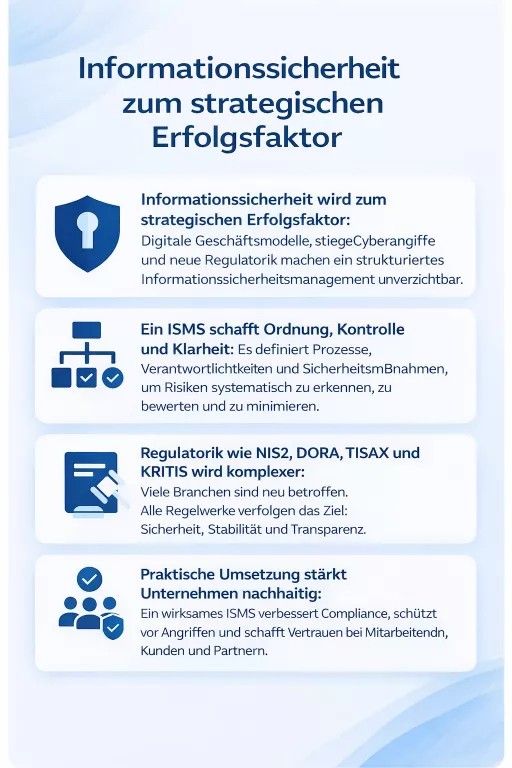

Digitale Systeme, sensible Daten und vernetzte Prozesse bilden die Grundlage nahezu aller Geschäftsmodelle. Gleichzeitig steigen Cyberangriffe, regulatorische Vorgaben und technische Abhängigkeiten stetig an.

Unternehmen stehen damit vor der Aufgabe, Informationssicherheit nicht nur als technische Maßnahme, sondern als strategisches Element ihrer Organisation zu etablieren. Genau hier setzt ein professionelles Informationssicherheitsmanagementsystem (ISMS) an.

Ein ISMS schafft Strukturen, mit denen Unternehmen Risiken erkennen, bewerten und wirksam kontrollieren können. Es sorgt dafür, dass Prozesse, Daten, Systeme und Verantwortlichkeiten klar definiert sind und dass Sicherheitsmaßnahmen nicht zufällig, sondern gezielt und nachvollziehbar umgesetzt werden.

Viele Unternehmen fragen sich, wie sie ein ISMS aufbauen, welche Anforderungen gelten und wie NIS2, DORA, TISAX oder KRITIS eingeordnet werden müssen. Wir geben Orientierung und begleiten Sie bei jedem Schritt.

Welche gesetzlichen Anforderungen gelten?

(NIS2, DORA, KRITIS, TISAX, ISO 27001)

Informationssicherheit ist heute nicht mehr freiwillig. Unterschiedliche Gesetze und Branchenstandards verlangen von Unternehmen, dass sie ihre Systeme, Daten und Prozesse nachweisbar absichern. Gleichzeitig stellen sich viele Verantwortliche die gleichen Fragen: Welche Vorgaben betreffen uns? Was müssen wir tun? Welche Nachweise sind Pflicht?

Die wichtigsten Anforderungen kommen aus der NIS2-Richtlinie, der DORA-Verordnung, dem KRITIS-Regime, dem TISAX-Standard und der ISO 27001. Obwohl sie sich in Anwendungsbereich und Tiefe unterscheiden, verfolgen alle den gleichen Kern: Unternehmen sollen Risiken verstehen, Prozesse steuern und Sicherheitsmaßnahmen systematisch nachweisen können.

NIS2

Europaweite Mindeststandards für Cybersicherheit

Die NIS2-Richtlinie gilt für zahlreiche Branchen wie Energie, Transport, Gesundheitswesen, Abfallwirtschaft, digitale Dienste, IT-Dienstleister und viele industrielle Bereiche.

Organisationen müssen unter anderem:

- ein funktionierendes ISMS einführen

- Cyberrisiken regelmäßig analysieren

- Sicherheitsvorfälle melden

- klare Verantwortlichkeiten etablieren

- technische und organisatorische Schutzmaßnahmen nachweisen

- Geschäftsführungspflichten erfüllen

NIS2 wird damit zu einem zentralen Treiber moderner Sicherheitsstrukturen.

DORA

Digitale Resilienz im Finanzsektor

DORA gilt für Banken, Versicherungen, Wertpapierdienstleister, FinTechs und IT-Dienstleister des Finanzsektors.

Sie verlangt unter anderem:

- strenge Vorgaben zur IT-Sicherheit

- regelmäßige Penetrationstests

- robuste Notfall- und Wiederherstellungsprozesse

- umfassendes ICT-Risikomanagement

- klare Anforderungen an Dienstleister und Cloud-Anbieter

Ziel ist eine widerstandsfähige, ausfallsichere digitale Infrastruktur im Finanzwesen.

KRITIS

Schutz kritischer Infrastrukturen

KRITIS-Betreiber versorgen die Bevölkerung mit lebenswichtigen Diensten wie Energie, Wasser, Verkehr, Finanzen oder Gesundheit.

Sie müssen:

- hohe Sicherheitsstandards nachweisen

- regelmäßige Prüfungen durchführen

- Vorfälle melden

- Systeme gegen Angriffe besonders schützen

Die Anforderungen sind hoch und werden durch NIS2 künftig weiter verschärft.

TISAX

Sicherheitsstandard der Automobilindustrie

TISAX ist ein branchenspezifischer Standard, der vor allem von Zulieferern und Entwicklungs-Dienstleistern verlangt wird.

Er fordert:

- ein strukturiertes ISMS

- definierte Sicherheitslevel je nach Anforderung

- regelmäßige Audits durch akkreditierte Prüfer

- transparente Nachweise für Informationssicherheit

Für viele Automobilzulieferer ist TISAX die Voraussetzung für Geschäftsbeziehungen.

ISO 27001

Internationaler Standard für Informationssicherheit

ISO 27001 ist der weltweit wichtigste Standard für Informationssicherheitsmanagement.

Unternehmen müssen:

- ein vollständiges ISMS aufbauen:

- Risiken systematisch bewerten

- Maßnahmen implementieren und nachweisen

- Prozesse dokumentieren

- regelmäßig interne und externe Audits durchführen

ISO 27001 bildet die Basis vieler regulatorischer Systeme und ist ein starkes Qualitätsmerkmal für Kunden und Partner

Was bedeutet das für Unternehmen?

Die regulatorischen Anforderungen überschneiden sich stark. Unternehmen müssen:

- Risiken identifizieren und bewerten

- Sicherheitsmaßnahmen systematisch umsetzen

- Verantwortlichkeiten definieren

- Vorfälle erkennen und melden

- Prüfnachweise und Dokumentation bereitstellen

- ein gelebtes ISMS etablieren

Wir helfen Ihnen dabei, die Vorgaben zu verstehen, Überschneidungen sinnvoll zu bündeln und eine Lösung zu entwickeln, die zu Ihrer Organisation passt.

Wie wir Unternehmen bei Informationssicherheit unterstützen

Die Anforderungen an Informationssicherheit sind komplex. Unternehmen müssen technische Maßnahmen, organisatorische Prozesse und regulatorische Vorgaben miteinander verbinden. Viele Verantwortliche fragen sich, wie sie ein ISMS effizient aufbauen, welche Maßnahmen wirklich notwendig sind und wie sich Vorgaben wie NIS2, TISAX, DORA oder ISO 27001 in der Praxis umsetzen lassen. Wir begleiten Sie in allen Phasen – von der ersten Bestandsaufnahme bis zur erfolgreichen Implementierung und Zertifizierung.

Am Anfang steht eine klare Analyse. Wir prüfen, welche Sicherheitsmaßnahmen bereits vorhanden sind, wie Risiken bewertet werden und welche regulatorischen Vorgaben Ihr Unternehmen erfüllen muss. Darauf basierend entwickeln wir eine Strategie, die Ihre Strukturen berücksichtigt und gleichzeitig alle gesetzlichen Anforderungen abdeckt. Unser Ziel ist ein System, das nicht nur dokumentiert, sondern gelebt wird.

Im nächsten Schritt begleiten wir den Aufbau oder die Optimierung Ihres Informationssicherheitsmanagementsystems. Wir definieren gemeinsam Regeln, Verantwortlichkeiten und Prozesse, die im Alltag funktionieren. Dazu gehören Risikoanalysen, Maßnahmenkataloge, Richtlinien, Notfallmanagement und Prozesse zur kontinuierlichen Verbesserung. Alle Schritte werden transparent dokumentiert, sodass Sie jederzeit nachvollziehbare Nachweise vorlegen können.

Unsere Unterstützung umfasst unter anderem:

- Analyse der bestehenden Sicherheits- und Compliance-Strukturen

- Aufbau oder Weiterentwicklung eines ISMS nach ISO 27001, TISAX, NIS2 oder DORA

- Erstellung von Richtlinien, Prozessen und Sicherheitskonzepten

- Durchführung von Risikoanalysen und Bewertung von Schutzmaßnahmen

- Aufbau eines Vorfallmanagements und Notfallkonzepts

- Vorbereitung auf Audits, Prüfungen und Zertifizierungen

- Schulung von Führungskräften und Mitarbeitenden zur Sicherheitskultur

- technische und organisatorische Maßnahmenplanung

- kontinuierliche Begleitung zur Verbesserung der Sicherheitsprozesse

Besonders wichtig ist uns die praxisnahe Umsetzung. Informationssicherheit soll den Geschäftsbetrieb nicht belasten, sondern stabilisieren. Deshalb entwickeln wir Lösungen, die verständlich sind, sich nahtlos in bestehende Strukturen einfügen und langfristig tragfähig bleiben.

Mit unserer Unterstützung erhalten Sie ein Informationssicherheitsmanagement, das regulatorische Anforderungen erfüllt, Risiken reduziert und Vertrauen schafft. Wir helfen Ihnen, Sicherheit als strategischen Vorteil zu nutzen und Ihre Organisation für zukünftige Herausforderungen zu stärken.

ISMS-Aufbau: So schaffen Unternehmen Struktur und Sicherheit

Ein Informationssicherheitsmanagementsystem (ISMS) bildet das organisatorische Fundament für den Schutz von Daten, Prozessen und IT-Systemen. Viele Unternehmen fragen sich, wie ein ISMS konkret aufgebaut wird, welche Schritte notwendig sind und wie umfangreich der Prozess ist. Ein ISMS schafft Klarheit, definiert Verantwortlichkeiten und bündelt alle Sicherheitsmaßnahmen in einem strukturierten, nachvollziehbaren System.

Der Aufbau eines ISMS beginnt mit einer systematischen Bestandsaufnahme. Unternehmen müssen verstehen, welche Informationen sie verarbeiten, wo Risiken entstehen und welche bestehenden Maßnahmen bereits greifen. Erst auf dieser Grundlage können Sicherheitsziele entwickelt und Prozesse definiert werden, die regulatorischen Anforderungen entsprechen.

Im Zentrum eines ISMS steht eine klare Rollen- und Aufgabenverteilung. Verantwortliche müssen wissen, wer Entscheidungen trifft, wer Risiken bewertet und wer Maßnahmen umsetzt. Dadurch entsteht ein verlässlicher Rahmen, in dem Sicherheitsprozesse nicht nur dokumentiert, sondern tatsächlich gelebt werden.

Ein professionell aufgebautes ISMS umfasst typischerweise folgende Elemente:

- eine Leitlinie zur Informationssicherheit

- klare Verantwortlichkeiten und Rollen (z. B. CISO, ISB, Prozessverantwortliche)

- eine systematische Risikoanalyse und Risikobewertung

- definierte Schutzmaßnahmen, technische und organisatorische

- Schulungen und Awareness-Maßnahmen für alle Mitarbeitenden

- kontinuierliches Monitoring und regelmäßige Prüfungen

- Vorgaben für Vorfallmanagement und Reaktion auf Sicherheitsvorfälle

- Dokumentation aller Prozesse und Nachweise

Die Risikoanalyse ist ein zentraler Baustein. Sie hilft, Bedrohungen zu erkennen, Schwachstellen zu bewerten und Prioritäten festzulegen. Auf dieser Basis lassen sich Maßnahmen planen, die sowohl regulatorische Vorgaben als auch die tatsächlichen Anforderungen des Unternehmens berücksichtigen. Viele Standards wie ISO 27001 oder TISAX setzen genau hier an.

Ein weiterer wichtiger Schritt im ISMS-Aufbau ist die Implementierung von Cybersecurity-Prozessen. Dazu gehören unter anderem sichere Software-Updates, Zugangskontrollen, Netzwerksicherheit, Backup-Strategien und Notfallmanagement. Diese Prozesse sorgen dafür, dass Sicherheitsmaßnahmen nicht nur geplant, sondern auch zuverlässig umgesetzt werden.

Ein ISMS ist kein einmaliges Projekt, sondern ein kontinuierlicher Verbesserungsprozess. Regelmäßige Audits, Monitorings und Anpassungen sind notwendig, um neue Risiken zu erkennen und auf Veränderungen im Unternehmen oder in der Bedrohungslage zu reagieren. So bleibt das System wirksam und passt sich dynamisch an.

Mit einem funktionierenden ISMS erfüllen Unternehmen nicht nur regulatorische Vorgaben, sondern schaffen eine solide Sicherheitskultur. Mitarbeitende handeln bewusster, Prozesse werden sicherer und Risiken sinken langfristig. Ein gut aufgebautes ISMS stärkt Vertrauen bei Kunden, Partnern und Aufsichtsbehörden und macht Sicherheit zu einem aktiven Bestandteil der Unternehmensführung.

Warum Informationssicherheit für Unternehmen unverzichtbar ist

Informationssicherheit ist heute keine Option mehr, sondern eine grundlegende Voraussetzung für stabiles und verantwortungsvolles Wirtschaften. Daten, Systeme und digitale Prozesse gehören zu den wertvollsten Ressourcen eines Unternehmens. Gleichzeitig haben Cyberangriffe, Systemausfälle und menschliche Fehler das Potenzial, den Geschäftsbetrieb nachhaltig zu beeinträchtigen. Viele Verantwortliche fragen sich daher, wie sie ihre Organisation wirksam schützen können – und welche Maßnahmen wirklich wichtig sind.

Ein professioneller Umgang mit Informationssicherheit schützt nicht nur vor Angriffen von außen. Er verhindert auch interne Risiken, die durch fehlende Prozesse, unklare Verantwortlichkeiten oder menschliche Fehlentscheidungen entstehen. Unternehmen, die Informationssicherheit gut strukturieren, handeln nachweislich schneller, stabiler und effizienter, weil sie klare Abläufe, dokumentierte Maßnahmen und definierte Eskalationswege besitzen.

Regulatorische Vorgaben wie NIS2, DORA, KRITIS oder TISAX erhöhen die Anforderungen zusätzlich. Sie verlangen nachvollziehbare Sicherheitsstrukturen, regelmäßige Risikoanalysen und dokumentierte Prozesse. Unternehmen, die diese Vorgaben nicht erfüllen, riskieren Bußgelder, Haftungsrisiken und Reputationsschäden. Informationssicherheit wird damit zu einem maßgeblichen Faktor für Krisenfestigkeit und Rechtssicherheit.

Informationssicherheit schafft außerdem Vertrauen – sowohl intern als auch extern. Mitarbeitende wissen, wie sie sicher arbeiten, Kundinnen und Kunden erwarten hohe Standards und Partner setzen klare Nachweise voraus. Unternehmen mit einem funktionierenden ISMS signalisieren Professionalität und Zuverlässigkeit, was sich direkt auf die Zusammenarbeit und Wettbewerbsfähigkeit auswirkt.

Ein weiterer wesentlicher Vorteil liegt in der wirtschaftlichen Stabilität. Sicherheitsvorfälle führen oft zu hohen Kosten, Betriebsunterbrechungen und langfristigen Schäden. Ein strukturiertes ISMS reduziert diese Risiken erheblich, weil kritische Situationen früh erkannt und wirksam gesteuert werden können. Dadurch bleiben Prozesse verfügbar, Daten geschützt und Ausfallzeiten gering.

Informationssicherheit unterstützt zudem den digitalen Wandel. Neue Technologien wie Cloud-Services, KI oder IoT können nur dann sicher genutzt werden, wenn Sicherheitsmechanismen vorhanden sind. Ein ISMS sorgt dafür, dass Innovation möglich wird, ohne die Stabilität des Unternehmens zu gefährden.

Informationssicherheit ist daher weit mehr als ein technischer Aspekt. Sie ist ein strategischer Erfolgsfaktor, der Unternehmen schützt, stärkt und langfristig wettbewerbsfähig macht. Wer Sicherheit konsequent aufbaut, schafft eine robuste Grundlage für Wachstum, Vertrauen und nachhaltige digitale Entwicklungen.

Wir beraten Sie gerne

Ein strukturiertes Informationssicherheitsmanagement schützt nicht nur Systeme und Daten, sondern stabilisiert Ihr gesamtes Unternehmen. Es reduziert Risiken, erfüllt gesetzliche Anforderungen und schafft Vertrauen bei Kunden, Partnern und Mitarbeitenden. Wenn Sie Informationssicherheit klar, verständlich und wirksam aufbauen möchten, unterstützen wir Sie gern dabei.

In einem unverbindlichen Beratungsgespräch klären wir Ihre aktuelle Situation, beantworten offene Fragen und zeigen Ihnen auf, welche Schritte für Ihr Unternehmen sinnvoll und notwendig sind. Gemeinsam entwickeln wir eine Lösung, die zu Ihrer Branche, Ihrer Größe und Ihrem Reifegrad passt – pragmatisch, regulatorisch sauber und langfristig tragfähig.

Vereinbaren Sie jetzt Ihr persönliches Beratungsgespräch.

Wir begleiten Sie auf dem Weg zu einem sicheren, widerstandsfähigen und zukunftsfähigen Informationssicherheitsmanagement.

Fazit

Informationssicherheit ist heute ein zentraler Bestandteil nachhaltiger Unternehmensführung. Sie schützt sensible Daten, sorgt für stabile Prozesse und erfüllt die steigenden Anforderungen von Gesetzen und Branchenstandards. Ein gut aufgebautes ISMS schafft Klarheit, reduziert Risiken und stärkt das Vertrauen von Kunden, Partnern und Mitarbeitenden.

Unternehmen, die Informationssicherheit strukturiert umsetzen, handeln schneller, sicherer und vorausschauender. Sie erfüllen regulatorische Vorgaben wie NIS2, DORA, KRITIS oder TISAX und können jederzeit nachvollziehbare Nachweise vorlegen. Gleichzeitig wird die Organisation widerstandsfähiger gegenüber Cyberangriffen und technischen Störungen.

Informationssicherheit ist damit kein technisches Detail, sondern ein strategischer Vorteil. Mit klaren Prozessen, gelebter Sicherheitskultur und einem wirksamen ISMS schaffen Sie eine starke Basis für Wachstum, Digitalisierung und langfristige Stabilität.

FAQ zu ISMS, NIS2, DORA, TISAX & KRITIS

Ein Informationssicherheitsmanagementsystem (ISMS) ist ein strukturiertes System aus Prozessen, Regeln und Maßnahmen, das Daten, Systeme und Geschäftsprozesse wirksam schützt. Unternehmen benötigen ein ISMS, um Risiken zu reduzieren, regulatorische Vorgaben zu erfüllen und nachweisbare Sicherheit gegenüber Kunden, Partnern und Behörden zu gewährleisten.

NIS2 gilt für deutlich mehr Branchen als bisher, darunter Energie, Gesundheitswesen, Transport, IT-Dienstleister, Abfallwirtschaft, Forschung, Produktion und viele industrielle Bereiche. Die Einstufung erfolgt anhand von Branche und Unternehmensgröße. Auch mittelständische Unternehmen können betroffen sein. Oft ist die Frage „Sind wir NIS2-pflichtig?“ nur durch eine konkrete Betroffenheitsprüfung zu beantworten.

DORA verpflichtet Banken, Versicherungen, Zahlungsdienste, Wertpapierfirmen und ihre IT-Dienstleister zu strengen Vorgaben für digitale Resilienz. Dazu gehören ICT-Risikomanagement, regelmäßige Penetrationstests, sichere Cloud-Nutzung, Notfall- und Wiederanlaufpläne sowie detaillierte Meldepflichten bei Sicherheitsvorfällen.

ISO 27001 ist ein internationaler Sicherheitsstandard für alle Branchen, während TISAX ein spezifischer Standard der Automobilindustrie ist. TISAX basiert zwar auf ISO 27001, enthält aber zusätzliche Anforderungen für Prototypenschutz, Informationsaustausch und Lieferketten. Viele Zulieferer benötigen TISAX als Voraussetzung für neue Geschäftsbeziehungen.

Eine Risikoanalyse identifiziert Bedrohungen, Schwachstellen und Auswirkungen auf Geschäftsprozesse. Sie bewertet Risiken nach Eintrittswahrscheinlichkeit und Schadenshöhe und legt Prioritäten für Schutzmaßnahmen fest. Sie ist die Grundlage aller regulatorischen Vorgaben wie ISO 27001, NIS2 oder TISAX.

Ein Audit prüft, ob Prozesse, Richtlinien und Sicherheitsmaßnahmen wirksam umgesetzt werden. Dazu gehören die Prüfung der Dokumentation, Gespräche mit Verantwortlichen, technische Kontrollen und eine Bewertung der gesamten Sicherheitsorganisation. Am Ende erhalten Unternehmen einen Bericht mit Feststellungen und Verbesserungsmaßnahmen.

Oft verlangt werden Maßnahmen wie Zugriffskontrollen, Verschlüsselung, Backup- und Wiederherstellungsprozesse, sichere Netzwerke, Patch-Management, Monitoring, Zwei-Faktor-Authentifizierung und ein strukturiertes Incident-Response-Management. Der genaue Umfang hängt vom Risikoprofil des Unternehmens ab

Informationssicherheit betrifft Geschäftsführung, Prozesse, Mitarbeitende und Kultur. Viele Sicherheitsvorfälle entstehen durch menschliche Fehler oder unklare Abläufe. Ein wirksames ISMS verbindet daher technische, organisatorische und personelle Maßnahmen. Führungskräfte tragen die Verantwortung für die Umsetzung.

Die Kosten hängen von Größe, Branche, regulatorischen Anforderungen und Reifegrad des Unternehmens ab. Grundsätzlich gilt: Je früher Strukturen bestehen, desto geringer der Aufwand. Viele Sicherheitsvorfälle verursachen hohe Schäden – ein ISMS reduziert diese Risiken deutlich und ist langfristig wirtschaftlicher.

Der beste Einstieg ist eine Betroffenheits- und Reifegradanalyse. Sie zeigt, welche Vorgaben gelten und wo Lücken bestehen. Danach lassen sich Maßnahmen priorisieren und ein tragfähiger Projektplan erstellen. Dieser Ansatz vermeidet unnötigen Aufwand und sorgt für eine zielgerichtete Umsetzung